企業リリース Powered by PR TIMES

PR TIMESが提供するプレスリリースをそのまま掲載しています。内容に関する質問 は直接発表元にお問い合わせください。また、リリースの掲載については、PR TIMESまでお問い合わせください。

(2021/7/13)

カテゴリ:商品サービス

リリース発行企業:DIT

サイバー攻撃を事前に検知できていたとしても約6割の企業が防げていない!

デジタル・インフォメーション・テクノロジー株式会社(本社所在地:東京都中央区、代表取締役:市川 聡)は、従業員300名以上の企業にてサイバー攻撃を受けたことがある情報システム部門・セキュリティ担当者を対象に、「サイバー攻撃の実態」に関する調査を実施しました。

サイバー攻撃による個人情報の流出やサービス停止といったニュースをよく目にしませんか?

個人情報を扱っている企業や、ECサイトを運用している企業に勤務している方であれば、他人事にはできないニュースですよね。

コロナ禍によってDX化が進んでいる一方で、そこを狙ったサイバー攻撃による被害も増えています。

そしてこのサイバー攻撃は、セキュリティ対策システムを導入していたとしても、防げないものも多く存在します。

では、実際にサイバー攻撃に遭った時、どういった対策が必要なのでしょうか?

そこで今回、システム改ざん検知/復旧ソリューション『WebARGUS』(https://www.webargus.com/)を提供するデジタル・インフォメーション・テクノロジー株式会社は、従業員300名以上の企業にてサイバー攻撃を受けたことがある情報システム部門・セキュリティ担当者を対象に、「サイバー攻撃の実態」に関する調査を実施しました。

【サイバー攻撃の実態】その被害内容とは?

はじめに、企業が実際に遭遇したサイバー攻撃がどのようなものかについて伺っていきたいと思います。

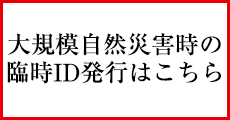

「実際にどういったサイバー攻撃を受けましたか?」と質問したところ、『マルウェア攻撃(25.0%)』と回答した方が最も多く、次いで『ランサムウェア攻撃(24.1%)』『ビジネスメール詐欺(BEC)(11.1%)』と続きました。

「サイバー攻撃」と聞いて最もイメージしやすい、いわゆる「ウイルス」や「スパイウェア」として知られるマルウェアが最多となっています。

しかし、PCをロックするなどの被害が生じるランサムウェアも、かなり僅差となる回答を集めています。

また、「LINEなどに取って代わられた」と言われるメールでも、ビジネスシーンではまだまだサイバー攻撃の手法としてあるようです。

実際に受けたサイバー攻撃について、具体的な被害内容についても伺いました。

■サイバー攻撃、我が社はこんな被害を受けました!

・システムがダウンし、顧客にまで迷惑をかけた(20代/男性/三重県)

・機密情報が盗まれシステムがダウンした(30代/男性/京都府)

・そっくりのwebサイトに誘導(40代/男性/大阪府)

・社長からの緊急のメールを装われ、担当者が送金(50代/男性/愛知県)

いずれも、読んでいるだけで胃が痛くなりそうな被害です。

システムのダウンも大変な事態ですが、情報の流出となれば取引先にも迷惑がおよびかねません。

また、顧客に迷惑をかけて信頼を失ったとなれば、営業面でのダメージは計り知れないでしょう。

セキュリティ対策システムを導入している8割の企業が被害に遭っている?

先ほどの調査で、深刻なサイバー攻撃を経験されていることが、わかりました。

しかし最近のPCには、こうした攻撃を防御するセキュリティ対策システムを大抵の企業が導入しているでしょう。

では、サイバー攻撃に遭った企業のシステムでは、こういったセキュリティ対策が行われていなかったのでしょうか。

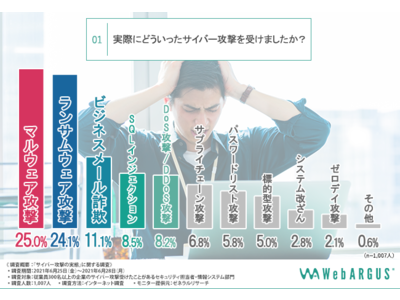

そこで、「被害に遭った際、セキュリティ対策システムは導入していましたか?」と質問したところ、8割以上の方が『導入していた(81.1%)』と回答しました。

なんと、ほとんどの企業が既にセキュリティ対策システムをが既に導入していることがわかりました。

つまり、セキュリティ対策システムを導入していても、サイバー攻撃を防ぐことができなかったようです。

未知の攻撃に対してセキュリティ対策システムは無力/無意味なのでしょうか。

そこで、セキュリティ対策システムの動作状況についてもお伺いしました。

「そのセキュリティ対策システムは、サイバー攻撃を事前に検知することができていましたか?」と質問したところ、半数以上の方が『事前に検知していた(57.9%)』と回答しました。

実に6割近い方が、セキュリティ対策システムがしっかり動作していたことを認めています。

しかし、検知するだけで攻撃を防ぐことは、もちろん不可能です。

その先の対応を行うには、セキュリティ対策システムを越える準備が必要なのかもしれません。

ちなみに、防げなかったサイバー攻撃によってどれほどの金銭的被害が生じたのかも伺いました。

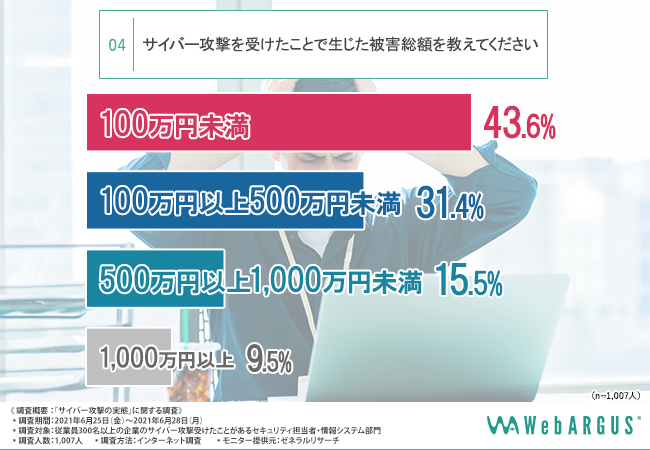

「サイバー攻撃を受けたことで生じた被害総額を教えてください」と質問したところ、『100万円未満(43.6%)』と回答した方が最も多く、次いで『100万円以上500万円未満(31.4%)』『500万円以上1,000万円未満(15.5%)』と続きました。

100万円未満と回答した企業が4割以上いる結果となりましたが、一方で、100万円から1,000万円未満もの被害が出た企業も半数近くいることがわかりました。

サイバー攻撃は、信頼の喪失やイメージ悪化なども大きなダメージになりますが、金額などの直接的な被害も決して無視できないと言えそうです。

復旧までにかかる期間はどのくらい?

ここまでは、サイバー攻撃を受けるまでの状態と受けてからの被害について、セキュリティ担当者の皆さんにお伺いしました。

そして、攻撃の被害そのものに加えて信頼の喪失やイメージ悪化を企業が懸念していることが、見えてきたと思います。

サイバー攻撃を受けた後で信頼やイメージを守るには、一刻も早くトラブルを復旧し、自社に管理能力があることを内外にアピールすることが重要です。

そこで、攻撃によって生じた被害の復旧についても伺っていこうと思います。果たして、復旧にかかる時間はどれくらいなのでしょうか。

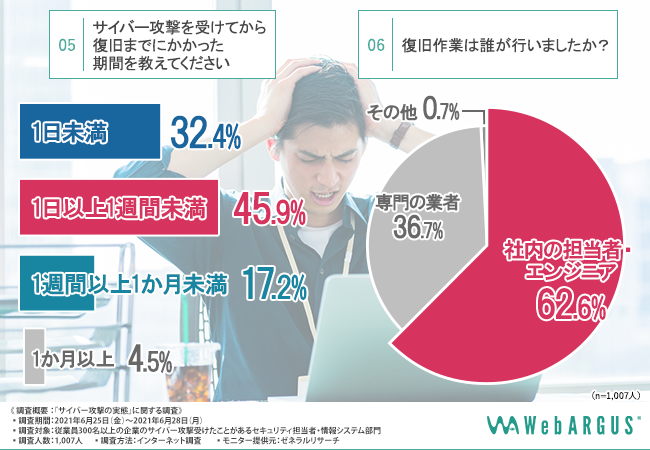

そこで、「サイバー攻撃を受けてから復旧までにかかった期間を教えてください」と質問したところ、『1日以上1週間未満(45.9%)』と回答した方が最も多く、次いで『1日未満(32.4%)』『1週間以上1か月未満(17.2%)』と続きました。

『1日未満』という回答は3割程度に留まり、それ以外の企業は全て1日以上の時間が必要な復旧を経験していることが明らかになりました。

『1週間以上1か月未満』が2割近くに達しているのも、深刻な結果と言えるでしょう。

サイバー攻撃からの復旧は、多くの場合、かなりの時間を要するようです。

復旧の実施については、誰が作業を直接担当したのかについても伺いました。

「復旧作業は誰が行いましたか?」と質問したところ、6割以上の方が『社内の担当者・エンジニア(62.6%)』と回答し、『専門の業者(36.7%)』は3割程度となりました。

企業のシステムは、業者であっても見せることができない機密情報を保有していることが多々あります。

その点も考慮すると、6割以上が『社内の担当者』と回答したのも無理がないとは言えるでしょう。

しかし、高い技術を持つ『専門の業者』に依頼する方がもっと多ければ、復旧時間に要する時間もあるいは変わっていたかもしれません。

時間が長くかかった復旧については、生じた支障についても詳しく伺いました。

■復旧作業、長くかかったらこんな支障が出ました!

・システムが停止して、売り上げに大きく影響した(20代/女性/大阪府)

・製造ラインなどの業務停止(40代/男性/京都府)

・商品発注などができなくなり店舗の商品が枯渇(40代/女性/北海道)

・警戒報知・問い合わせ先等に人手を割かざるを得なかった(50代/男性/千葉県)

売り上げへの影響はもちろんですが、システムが停止すると製造や物流まで停止する可能性があることは、案外忘れられがちです。

また、人手などのリソースを対応などに割かれることも、復旧中は特に痛手となるでしょう。

サイバー攻撃を受けた企業の苦労とは?

ここまでの調査で、サイバー攻撃を受けた企業が甚大な被害を受けていることがわかりました。

また、その被害は金額的なものに留まらないため、リカバーが大変であることも見えてきたと思います。

サイバー攻撃を受けた時の大変さについては、さらに細かく聞いてみました。

■サイバー攻撃、ここが大変で困りました…

・今後に影響が出るため、直るまで仕事ができない(30代/男性/東京都)

・対策を含めた、事後対応に時間と労力がかかった(40代/男性/大阪府)

・仕事が進まず損失が莫大(40代/女性/千葉県)

・時間や見えない恐怖(40代/男性/東京都)

「時間」に関する悩みが多い結果となりました。

もちろん、時間のロスは売り上げや業績に直接悪影響をおよぼすため、これらもひいては金銭的な悩みと言えるでしょう。

しかしこの損失は、早く復旧すればするほど削減することができます。

その意味では、サイバー攻撃への対応を考える際、「時間」という観点は極めて重要となるかもしれません。

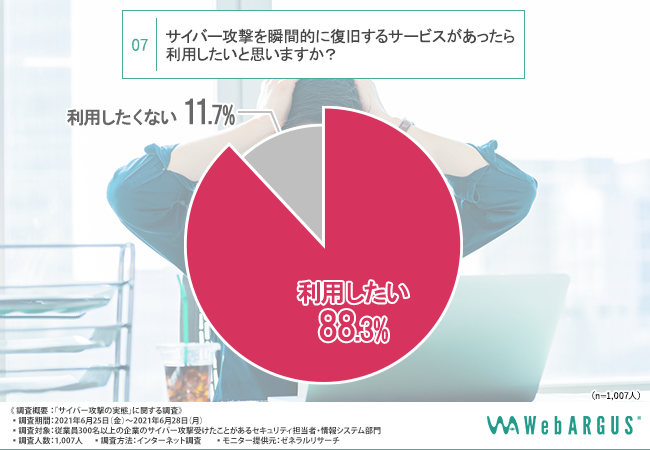

では、例えばサイバー攻撃の被害回復時間を極端に圧縮できるようなサービスがあれば、皆さんは利用したいと思うのでしょうか。

そこで「サイバー攻撃を瞬間的に復旧するサービスあったら利用したいと思いますか?」と質問したところ、9割近くの方が『利用したい(88.3%)』と回答しました。

全体の実に9割に迫る勢いで、皆さんが瞬間的に復旧できるサービスを求めていることがわかる結果となりました。

やはり復旧時間の短縮は、サイバー攻撃への対処として重要なようです。

【まとめ】セキュリティ対策システムを導入してもサイバー攻撃は起きる!?大事なのは…?

今回の調査で、企業の情報システム部門・セキュリティ担当者として働く多くの方が、サイバー攻撃に直面していることがわかりました。

また、被害を受けた企業はその多くが既にセキュリティ対策システムを導入しており、さらには攻撃の脅威を事前に検知していたにも関わらず、被害を防げなかったことも明らかになりました。

加えて、攻撃の被害は単にシステムの破損による売り上げ損失だけに留まらず、社内の製造/物流にも悪影響をおよぼし、取引先や顧客の信頼喪失にも繋がりかねないでしょう。

サイバー攻撃は、未然に防止することが最も理想的です。しかし現実としては、難しいものがあります。

被害を最小限に食い止めるためには、システムの防御を固めることに加えて、復旧を迅速に完了させる取り組みを普段から行うことも重要でしょう。

例えば、緊急事態に対応するための手順を事前に決めておくことも、有効な措置となるはずです。

また、迅速な復旧が可能な技術を持つ業者を普段から選定しておくことも、重要かもしれませんね。

自動で復旧できるセキュリティソリューションはWebARGUS(ウェブアルゴス)

サイバー攻撃対策で、セキュリティソリューションを導入するなら、デジタル・インフォメーション・テクノロジー株式会社の『WebARGUS(ウェブアルゴス)』(https://www.webargus.com/feature/)がおすすめです。

■WebARGUS(ウェブアルゴス)とは? 「検知+復旧」に重点を置いたセキュリティソリューション

各種サイバー攻撃によってシステムが改ざんされても、瞬時に検知・即復旧!

日々、新たに生まれるサイバー攻撃に対応するためには、「防御」に重点を置いた従来のセキュリティよりも、「検知+復旧」のWebARGUSがおすすめです。

監視対象は非公開・公開ファイルに関わらず検知します。

また、防御をすり抜けた未知のサイバー攻撃でも元に戻し、被害を最小限に抑えます。

■WebARGUSは「常時監視型」

対象ファイルやディレクトリを常時監視。

改ざん検知までタイムラグのある「定期監視型」と異なり、監視対象に変更・追加・削除イベントの発生と同時にシステムが作動します。

検知から自動復旧までは僅か0.1秒以内。

一瞬で復旧することで、改ざん被害をほぼゼロに抑えることが可能です。

改ざんが発生すると、設定したメールアドレスへアラート情報を通知します。

また、システムはイベントが発生するまで待機状態となっているため、通常時はサーバやCPUにかかる負荷は1%未満。

これも定期的にバックアップを取る「定期監視型」とは異なる点です。

■ウェブサーバー内部で改ざんを監視するソフトと、それを管理するソフトの2システム構成

・監視用ソフトウェア WebARGUS-Agent

・管理用ソフトウェア WebARGUS-Manager

監視ソフト(Agent)の異常停止を検知するため、管理用ソフト(Manager)による稼働監視機能を搭載。

監視ソフトと管理用ソフトの通信はセキュアなTLSクライアント認証を使用。

※自動で復旧(改ざん前に戻す)するため、復旧の手間や復旧完了までの日数がかかることはありません。

※Webサイト(サーバ)を停止させる必要がないため、経営に支障が生じることもほぼありません。

セキュリティソリューションの導入をお考えの企業様は、お気軽にお問い合わせください。

■デジタル・インフォメーション・テクノロジー株式会社:https://www.ditgroup.jp/

■WebARGUS:https://www.webargus.com/

■お問い合わせ先:https://www.webargus.com/contact/

調査概要:「サイバー攻撃の実態」に関する調査

【調査期間】2021年6月25日(金)~2021年6月28日(月)

【調査方法】インターネット調査

【調査人数】1,007人

【調査対象】従業員300名以上の企業のサイバー攻撃受けたことがあるセキュリティ担当者・情報システム部門

【モニター提供元】ゼネラルリサーチ

企業プレスリリース詳細へ

PRTIMESトップへ

※ ニュースリリースに記載された製品の価格、仕様、サービス内容などは発表日現在のものです。その後予告なしに変更されることがありますので、あらかじめご了承下さい。